Beosin:インド取引所wazirxのマルチシグウォレットの管理者プライベートキーの漏洩により資産が盗まれた

ChainCatcher のメッセージによると、Beosin Alert の監視警告により、インドの取引所 WazirX が攻撃を受け、攻撃者が取引所のマルチシグウォレット管理者の署名データを取得し、ウォレットのロジックコントラクトを変更して、ウォレットが誤ったロジックを実行し、資産を盗むことが判明しました。

攻撃者アドレス:0x6eedf92fb92dd68a270c3205e96dccc527728066

被攻撃アドレス:0x27fd43babfbe83a81d14665b1a6fb8030a60c9b4

攻撃者の行動に基づき、マルチシグウォレットの管理者の秘密鍵が漏洩したことが原因と推測され、Beosin は攻撃原因を以下のように簡潔に分析しました:

- 攻撃者が攻撃コントラクトをデプロイ:0x27fd43babfbe83a81d14665b1a6fb8030a60c9b4。このコントラクトの機能は、本コントラクトで指定されたトークン資産を引き出すことです。

- 攻撃者は WazirX のマルチシグウォレット管理者の署名データを取得し、ウォレットのロジックコントラクトを既にデプロイされた攻撃コントラクトに変更しました。対応する取引は:

https://etherscan.io/tx/0x48164d3adbab78c2cb9876f6e17f88e321097fcd14cadd57556866e4ef3e185d - 攻撃者は WazirX のマルチシグウォレットにトークン引き出し取引を提出しました。代理モードのメカニズムにより、ウォレットコントラクトは delegatecall を使用して攻撃コントラクトの関連関数を呼び出し、ウォレットのトークンを移動させます。

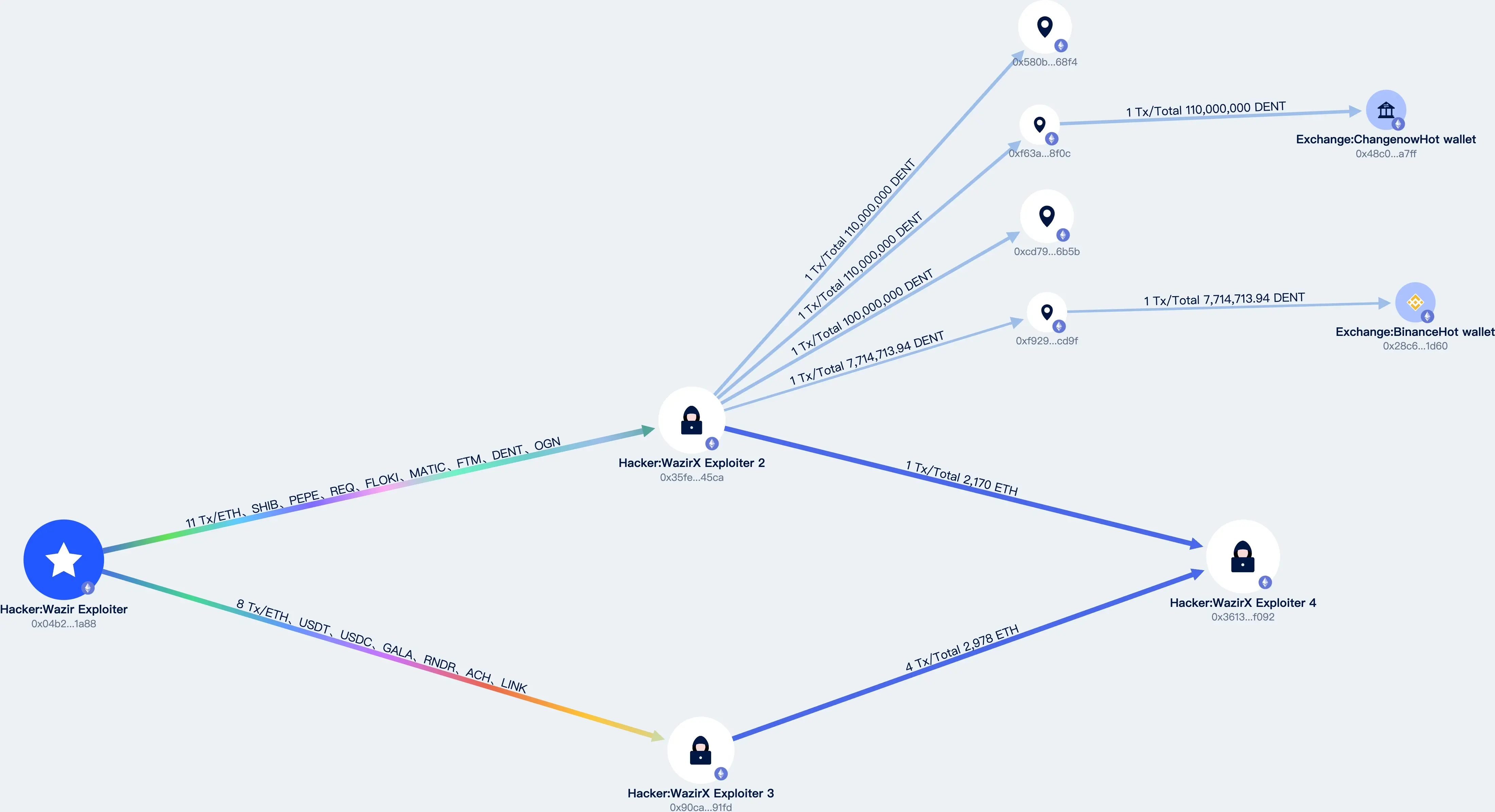

盗まれた資金の一部のフローチャートによると、現在のところ、ハッカーは一部の資金を Changenow と Binance 取引所に移転させたようです。